사이버위협 환경은 끊임없이 진화한다. 그리고 그 진화의 속도와 범위 모두 빠르게 커지고 있으며 점점 더 예측하기 힘들어지고 있다.

글로벌 사이버 보안기업 소포스(한국지사장 배수한)는 빠르게 진화하는 사이버 위협 환경에 대한 통찰력을 제공하는 ‘2020 위협 보고서(2020 Threat Report)’를 발표했다.

소포스 연구소(SophosLabs)에서 작성된 이번 보고서는 지난 12개월 동안의 사이버 위협 동향 및 변화를 살펴보고, 2020년 사이버 보안 업계에 충격을 몰고 올 트렌드를 분석했다. 이 보고서는 작년 한 해 동안 특히 발전한 6개 분야에 초점을 맞추고 있다.

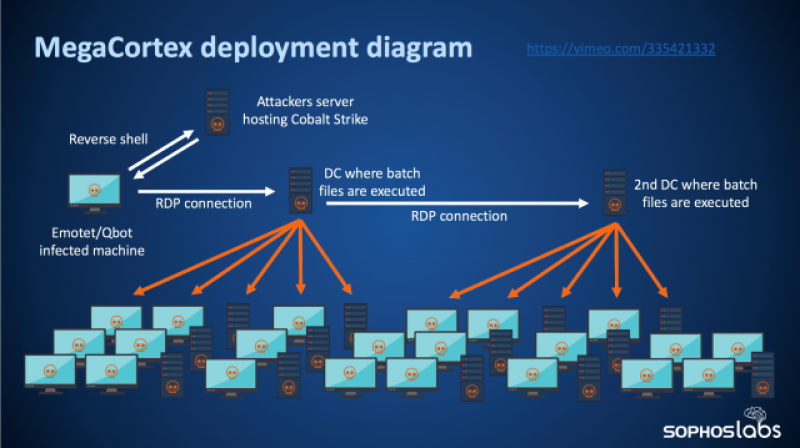

랜섬웨어 공격자들은 자동화된 능동형 공격을 통해 지속적으로 공격을 강화함으로써 조직이 신뢰하는 관리 도구를 공격에 사용하고, 보안 통제를 빠져나가며 백업 기능을 마비시키는 등 가능한 최단 시간에 최대의 피해를 입히는 것을 노리고 있다.

원치 않는 앱들은 멀웨어에 가까워지고 있다. 무료 체험 기간으로 사람들을 끌고 삭제된 후에도 몰래 정액 이용료를 청구하는 가입비 바가지로 유명한 안드로이드 플리스웨어(Fleeceware) 앱과 더욱 은밀하게 공격하는 애드웨어가 나타난 올해, 보안위협보고서는 이런 앱들과 브라우저 플러그인과 같은 잠재적으로 원치 않는 앱(PUA, potentially unwanted apps)들이 어떻게 멀웨어를 나르고 실행해서 ‘파일 없는 공격’의 통로가 되는지를 집중 조명했다.

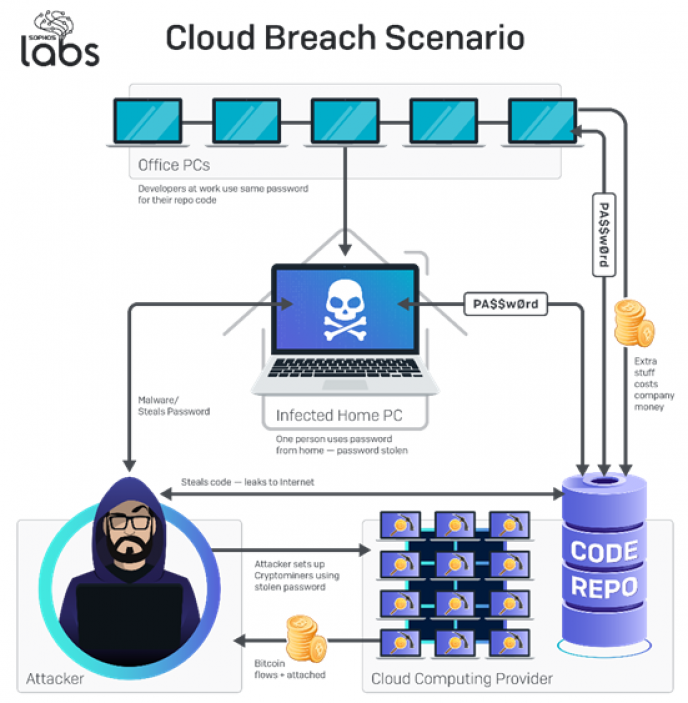

클라우드 컴퓨팅의 최대 취약점은 운영자들의 환경설정 오류다. 클라우드 시스템이 더욱 복잡하고 유연해짐에 따라 운영자의 실수가 위험을 초래할 가능성도 커지고 있다. 그것은 일반적인 가시성 부족과 결합돼 클라우드 컴퓨팅 환경을 사이버공격의 준비된 표적으로 만들고 있다.

멀웨어를 막기 위해 개발된 머신러닝 자체가 공격 대상이 됐다. 2019년은 머신러닝 보안 시스템에 대한 공격 가능성이 집중 조명을 받은 해였다. 어떻게 머신러닝 탐지 모델이 속임수에 넘어가는지, 또 어떻게 머신러닝이 사회 공학상으로 신뢰성 높은 허위 내용을 창출해 공격적 활동에 응용될 수 있는지가 연구에 의해 밝혀졌다. 동시에 방어자들은 악성 이메일과 웹페이지 주소를 탐지하기 위한 수단으로 머신러닝을 언어에 적용하고 있다. 이 고차원의 술래잡기 게임은 앞으로 더욱 늘어날 전망이다.

2020 보안 위협 보고서에서 다루고 있는 그 밖의 분야로는 인터넷 스캐닝의 광범위한 노이즈 속에 숨어있는 사이버범죄자의 스파이 코드를 포착하는 데 실패할 경우에 생길 위험, 원격 데스크탑 프로토콜(RDP, Remote Desktop Protocol)을 향한 지속적인 공격, 그리고 자동화 능동형 공격(AAA, Automatic Active Attack)의 발전 추세 등이 있다.

소포스의 선임보안고문(senior security advisor)인 존 쉬어(John Shier)는 “이번 보고서는 내년에 사이버범죄자들이 클라우드, 모바일 앱을 통해, 그리고 네트워크 안에서 어떻게 더욱더 은밀하게 움직이는지, 보안상의 실수를 이용하는데 능숙해지고 있는지, 자신들의 활동을 숨기고 탐지 기술을 빠져나가는지 등을 집중 조명한다”며 “보안 위협 보고서는 전체적인 지도(map)라기보다는 앞으로 몇 달 후 닥칠 수 있는 문제를 만나게 될 것인지, 그리고 어떻게 대비할 것인지에 대한 이해를 도와주는 일련의 표지판이라고 할 수 있다”고 말했다.

이향선기자 hslee@nextdaily.co.kr